Bitcointico - Como o Mundo Pós Quântico Ameaça Criticamente o Bitcoin | Entenda

Por que a era quântica pode ser o maior desafio para o Bitcoin? | Block Height: 874.398

Narcelio. (2024, 10 de dezembro). "Todo mundo precisa entender que aquele chavão de 'O Bitcoin será o menor dos problemas' está completamente errado. Ao menos para os bitcoinheiros, o Bitcoin deveria ser o maior dos problemas, a nossa maior preocupação." [Artigo no X].

Recuperado de https://x.com/narcelio/status/1866262350480998453

INTRODUÇÃO

O Bitcoin é frequentemente considerado como uma das tecnologias mais seguras e resilientes da atualidade, graças ao uso da criptografia de curva elíptica (ECDSA) e hashing criptográfico. No entanto, uma ameaça em potencial surge no caminho: a computação quântica.

A medida que a pesquisa em computação quântica avança, e tem avançado muito rápido, surge uma preocupação: e se a capacidade de quebrar a criptografia atual for alcançada antes que o Bitcoin evolua para soluções “Quantum Resistant” (resistentes a ataques quânticos)?

Neste artigo, não quero alimentar FUD (Fear, Uncertainty, and Doubt), mas sim educar sobre onde estão os riscos. Vou explicar:

Como a computação quântica poderia comprometer o Bitcoin.

Quais casos são mais vulneráveis, como saldos armazenados em endereços P2PK, P2PKH, SegWit e Taproot.

Por que a exposição da chave pública no momento do gasto, seja na entrada ou na saída, cria um ponto crítico.

O que pode ser feito para prevenir ou mitigar o risco.

O objetivo aqui é claro: compreender o problema antes que ele se torne realidade e, com isso, te preparar e inserir minimamente no debate post quantum sobre Bitcoin, antes que seja tarde demais.

Criptografia Atual no Bitcoin

O Bitcoin baseia sua segurança em algoritmos criptográficos, principalmente em dois pilares:

Criptografia de Curva Elíptica (ECDSA): Deriva as chaves públicas a partir da chave privada.

Hashing Criptográfico (SHA-256 e RIPEMD-160): Garante a integridade e imutabilidade das transações e blocos.

No entanto, com o avanço da computação quântica, esses sistemas que hoje são considerados seguros com a tecnologia clássica, podem ser comprometidos.

Criptografia de Curva Elíptica (ECDSA) e o Problema Quântico

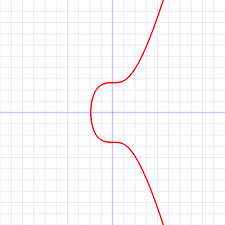

O ECDSA é o algoritmo usado no Bitcoin para derivar chaves públicas a partir de uma chave privada. Mais especificamente, o tipo de curva elíptica utilizado é a secp256k1.

Vamos dividir o termo e entender cada parte:

SEC: Standards for Efficient Cryptography Group (SECG);

P: Indica que é uma curva elíptica sobre um campo finito primo. Isso significa que os pontos da curva operam em um campo definido por um número primo;

256: Indica o tamanho da chave (256 bits). A curva secp256k1 usa um número primo de 256 bits como base para o campo finito. O campo finito é o que limita e determina se uma derivação é válida ou não, para ser válida, necessariamente a função deve entregar um valor abaixo do campo finito;

k1: Indica o tipo de curva, no caso, a famosa curva Koblitz:

Como secp256k1 é usada no Bitcoin?

A segurança do ECDSA se baseia em um problema chamado discrete logarithm problem (problema do logaritmo discreto). A chave pública P é gerada multiplicando o ponto gerador G pela chave privada k:

G é o ponto gerador na curva elíptica;

k é a chave privada;

P é a chave pública.

Essa operação é unidirecional, é fácil calcular P dado k, mas inviável de calcular k a partir de P. A chave pública gerada é comprimida e posteriormente hashada (HASH160) para criar um endereço Bitcoin.

Não existe um algoritmo eficiente em computadores clássicos para calcular k a partir de P. No entanto, com a computação quântica, o Algoritmo de Shor resolve o problema do logaritmo discreto em tempo polinomial e não exponencial como na computação clássica.

Quando dizemos que o Algoritmo de Shor resolve o problema do logaritmo discreto em tempo polinomial, significa que o tempo para quebrar a chave privada cresce de forma polinomial com o tamanho do problema: tamanho da chave.

Ou seja, se o tamanho da chave aumentar, o tempo de resolução cresce de forma controlada e não exponencialmente, como acontece nos computadores clássicos.

Com o Algoritmo de Shor em um computador quântico suficientemente poderoso o tempo necessário seria reduzido, mas isso não significa instantâneo, mas sim ordens de magnitude mais rápido.

Isso significa que um computador quântico suficientemente poderoso poderia:

Capturar a chave pública (exposta em transações);

Calcular a chave privada correspondente;

Gastar os fundos vinculados àquela chave.

SHA-256 e RIPEMD-160: O Hashing Continua Seguro?

Além do ECDSA, o Bitcoin usa hashing criptográfico, SHA-256 e RIPEMD-160, para proteger dados como encadeamento dos blocos na blockchain e endereços públicos, que são um HASH160 da chave pública.

Diferente do ECDSA, os algoritmos de hash não são diretamente vulneráveis ao Algoritmo de Shor. Em vez disso, eles são suscetíveis ao Algoritmo de Grover, que reduz o tempo necessário para encontrar uma preimage (colisão de hash).

Com Grover, o tempo necessário para quebrar um hash é reduzido de 2ⁿ para 2ⁿ/² ou seja, pela raiz quadrada. Exemplo: para um hash de 256 bits, SHA-256, seria necessário 2¹²⁸ operações, o que ainda é extremamente difícil mesmo com computação quântica.

Então o hashing criptográfico continua parcialmente seguro, mas eventualmente também precisará evoluir para resistir totalmente a computação quântica.

Os Tipos de Endereços no Bitcoin: Uma Visão Geral

Agora que entendemos sobre a criptografia utilizada no Bitcoin atualmente, podemos prosseguir ao entendimento dos endereços públicos e onde eles são vulneráveis a computação quântica.

Os endereços Bitcoin representam destinos de pagamento na rede, derivados de chaves públicas por meio de operações criptográficas. Ao longo do tempo, diferentes tipos de endereços surgiram, trazendo melhorias em segurança, eficiência e privacidade.

Aqui vai uma lista deles:

1. P2PK - Pay-to-Public-Key

Formato: A chave pública completa é armazenada diretamente no ScriptPubKey.

Uso: Foi um dos primeiros formatos usados no Bitcoin.

Segurança: Menor, pois a chave pública já está visível no momento da criação da transação (não apenas no gasto).

Problema: A chave pública é exposta logo de cara no recebimento, o que torna esses endereços vulneráveis a ataques quânticos.

2. P2PKH - Pay-to-Public-Key-Hash (Legacy)

Formato: Utiliza o HASH160 (RIPEMD-160 + SHA-256) da chave pública.

Uso: É o formato de endereço legacy mais usado. Começa com o prefixo "1".

Segurança: Enquanto os fundos não forem gastos, somente o hash da chave pública está visível. A chave pública completa está protegida até o gasto e só é revelada no momento do gasto.

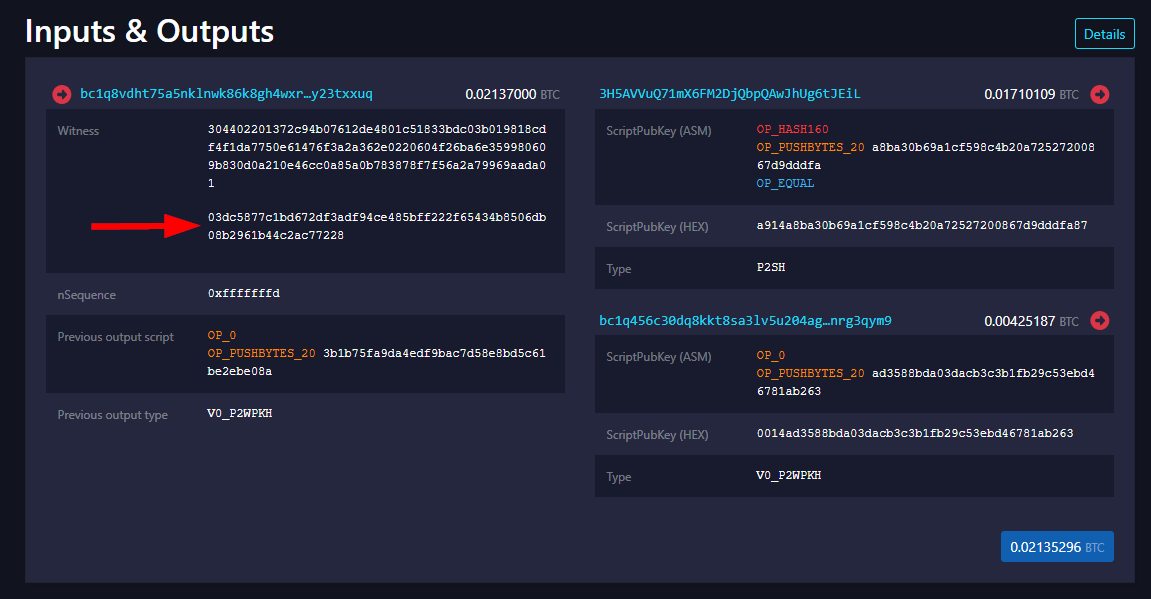

3. P2SH - Pay-to-Script-Hash (SegWit)

Formato: Armazena o hash de um script, redeem script, em vez da chave pública.

Uso: Permite scripts mais complexos, como MultiSig. Os endereços começam com o prefixo "3".

Segurança: O redeem script é revelado somente no momento do gasto, como parte do ScriptSig. Enquanto os fundos não são gastos, apenas o hash do redeem script (HASH160) é visível na blockchain. A chave pública só será revelada se o redeem script a contiver diretamente, como em scripts P2PK ou MultiSig.

4. P2WPKH - Pay-to-Witness-Public-Key-Hash (Native SegWit)

Formato: Introduzido pelo SegWit, usa o hash da chave pública no ScriptPubKey.

Uso: Reduz o custo da transação e evita malleability. Endereços começam com "bc1".

Segurança: Assim como P2PKH, o hash da chave pública é armazenado no ScriptPubKey. A chave pública completa é revelada no witness quando os fundos são gastos.

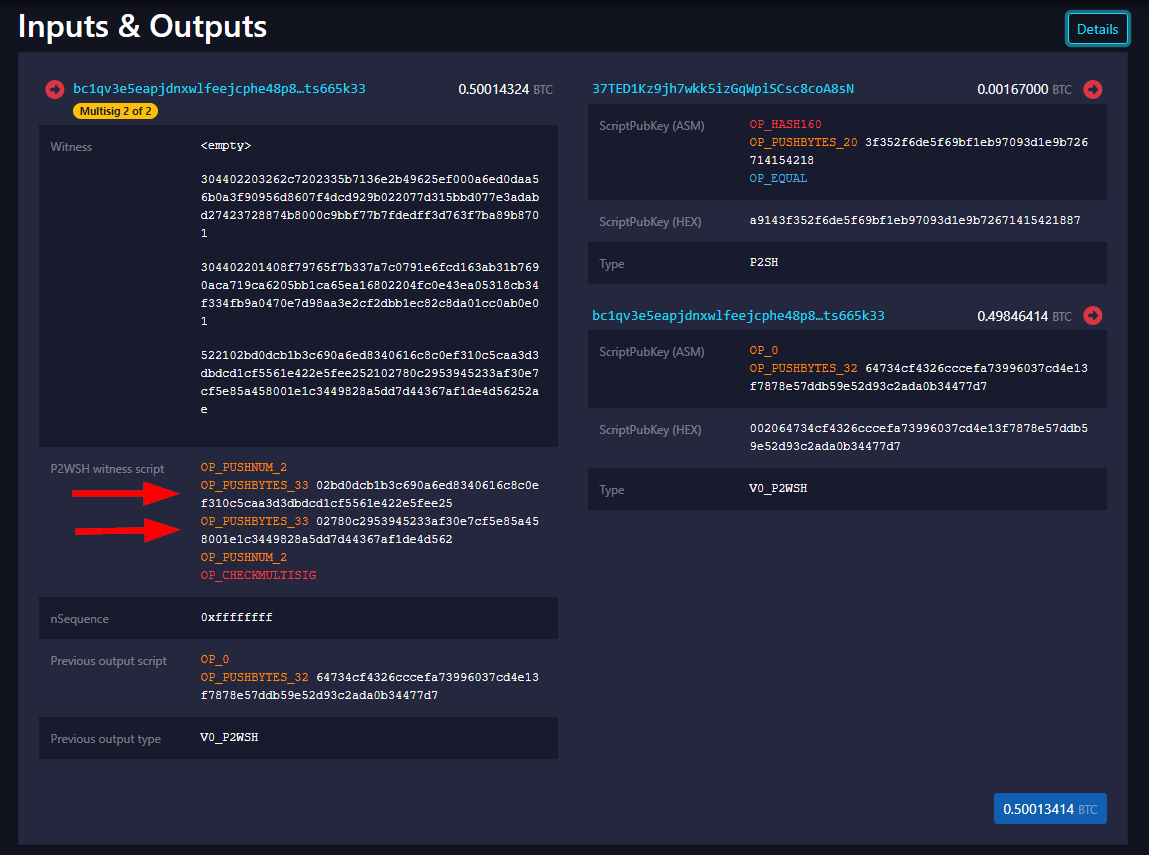

5. P2WSH - Pay-to-Witness-Script-Hash (Native SegWit)

Formato: Armazena o hash do script no ScriptPubKey, versão SegWit do P2SH.

Uso: Ideal para scripts complexos com SegWit.

Segurança: O script, e as chaves públicas envolvidas, só são revelados no momento do gasto, no witness script dentro do witness.

6. P2TR - Pay-to-Taproot (SegWit v1)

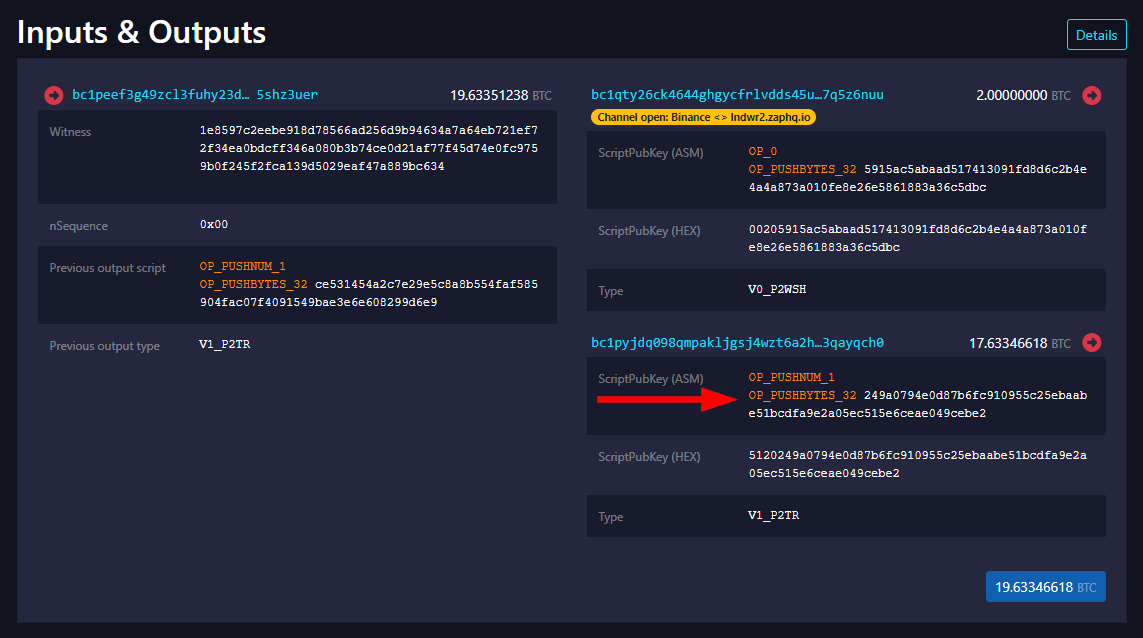

Formato: Introduzido no Taproot, usa a chave pública X-only diretamente no ScriptPubKey.

Uso: Mais eficiente e privado, com suporte a condições complexas de gasto.

Segurança: A chave pública X-only é visível no ScriptPubKey, mas oculta o uso de scripts internos. A assinatura Schnorr é revelada no witness no momento do gasto. A chave pública X-only é exposta diretamente, mas os scripts internos só aparecem se usados.

O Papel da Chave Pública Exposta

Problema: Assim que a chave pública é exposta, ela pode ser capturada e processada por um computador quântico em tempo hábil.

SegWit e o Problema Pós Quântico: Proteção Parcial, mas Não Solução Completa

Antes do SegWit, a chave pública era exposta no momento da criação da transação, na saída. Isso significa que um atacante com um computador quântico poderia tentar quebrar a chave pública mesmo antes dela ser gasta.

Com SegWit (P2WPKH), o ScriptPubKey (saída) contém apenas o hash da chave pública (HASH160). A chave pública completa só é revelada no witness, quando a transação é gasta.

Por que isso é importante? Enquanto a chave pública não for exposta, ela está protegida por um hash, que na teoria, seria resistente a ataques quânticos no modelo atual.

O Momento da Vulnerabilidade: A Mempool

Apesar dessa proteção parcial, o problema persiste no momento do gasto da transação:

Quando você envia uma transação com SegWit:

A chave pública aparece no witness e fica visível na transação;

A transação é enviada para a mempool e fica na fila de transações não confirmadas.

Na mempool, a chave pública fica exposta para qualquer pessoa:

Um atacante com acesso a um computador quântico pode capturar a chave pública e tentar encontrar a chave privada;

Isso pode permitir que ele roube os fundos antes da transação ser confirmada no bloco.

Possíveis Soluções Futuras

Para resolver totalmente o problema pós quântico, o Bitcoin precisaria adotar criptografia resistente a computação quântica, algoritmos como lattice-based cryptography ou hash-based signatures que talvez poderiam substituir o ECDSA. OBS: Não entendo direito nem de computação clássica, quem dirá de quântica.

Conclusão

O SegWit representou um avanço significativo ao proteger parcialmente a chave pública até o momento do gasto, dificultando ataques baseados em computação quântica. No entanto, ele não resolve o problema por completo, pois a chave pública é exposta no witness assim que a transação é enviada a rede e fica visível na mempool.

Diante de um cenário em que um computador quântico suficientemente poderoso esteja em produção, os riscos são claros:

Ataques direcionados: Captura e quebra de chaves públicas expostas no witness durante o tempo em que a transação aguarda confirmação.

Endereços antigos: Fundos armazenados em endereços P2PK, onde a chave pública já está visível, estão especialmente vulneráveis.

O caminho para a mitigação completa do problema passa pela implementação de algoritmos resistentes a computação quântica, como aqueles baseados em criptografia de rede de lattices (lattice-based) ou assinaturas baseadas em hash (hash-based). Embora esses algoritmos ainda estejam em estudo, o debate sobre "Bitcoin Pós Quântico" já deve ser priorizado na comunidade, garantindo que a rede esteja preparada antes que a ameaça se torne realidade.

Além do Bitcoin, diversos sistemas que utilizam criptografia, como bancos tradicionais, aplicativos de mensagens, serviços online, etc. também seriam afetados pela computação quântica.

No entanto, a maioria desses sistemas podem adotar algoritmos quânticos resistentes de forma mais rápida e centralizada, já que não dependem de um consenso da maioria.

A atualização nesses sistemas pode ser implementada por meio de patches de segurança ou atualizações de software, enquanto o Bitcoin, devido a sua natureza descentralizada e a necessidade de consenso entre todos os participantes da rede, exige um processo de desenvolvimento, teste e implementação muito mais longo e cuidadoso.

Além dos sistemas tradicionais, muitos protocolos de comunicação entre máquinas também dependem fortemente de criptografia para garantir segurança e privacidade. Exemplos incluem TLS/SSL, usado em HTTPS, IPsec para VPNs, e SSH para acesso remoto seguro.

Esses protocolos utilizam algoritmos de chave pública, como RSA, ECDSA e Diffie-Hellman, para criptografia e troca segura de chaves. Embora sejam fundamentais para a segurança da internet e das redes privadas, a transição para algoritmos quantum-resistant nesses protocolos seria mais rápida em comparação ao Bitcoin.

Isso ocorre porque esses sistemas são atualizados de forma centralizada ou por padronizadores, como IETF, permitindo uma migração mais ágil para novas versões criptográficas.

Desdobramentos: O que Aconteceria com a Mineração?

E se um Computador Quântico Minerasse Blocos Rápido Demais?

Uma preocupação recorrente é a ideia de que um computador quântico poderia dominar o processo de mineração, quebrando o SHA-256 usado no Proof-of-Work e validando blocos muito mais rapidamente do que os mineradores tradicionais.

Vamos esclarecer:

Ajuste de Dificuldade

O Bitcoin possui um mecanismo de ajuste de dificuldade que recalibra o nível de dificuldade de mineração a cada 2016 blocos, o que dá aproximadamente 2 semanas.Se blocos forem minerados rapidamente devido ao poder de um computador quântico, a dificuldade aumentaria exponencialmente, trazendo a normalidade novamente.

Como a dificuldade é ajustada em blocos minerados e não em tempo decorrido, o sistema naturalmente se autorregula, evitando o cenário de minerar blocos de forma absurdamente rápida.

O Problema da Escalabilidade Computacional

Mesmo que um computador quântico consiga minerar blocos mais rapidamente no primeiro momento, não tem influência direta no restante da rede, os nós ainda validariam os blocos e exigiriam o cumprimento das regras do consenso.Uma vez que a dificuldade aumenta, o gasto energético necessário para manter esse ritmo quântico aumentaria em proporção absurda, limitando a capacidade do computador quântico.

Hashrate e o Poder Quântico

Um computador quântico com mais hashrate poderia, teoricamente, realizar ataques de 51% e reescrever partes da blockchain.

No entanto, hashrate isolado não é suficiente: a rede Bitcoin ainda precisaria aceitar os blocos minerados, e a dificuldade ajustada serviria como um fator limitante.

O Risco Real do Hashrate Quântico

Se a computação quântica atingir uma capacidade extrema e o poder quântico superar o hashrate combinado dos mineradores clássicos, poderia haver um risco temporário de domínio na mineração.

No entanto, como o consenso do Bitcoin é regido pela regra da maioria e pela validação em nós completos, a rede poderia ser adaptada para implementar algoritmos alternativos, como hashes pós-quânticos, com antecedência.