Te Explicando a BIP39

Introdução

Todo mundo que já configurou uma carteira de Bitcoin passou pelo ritual de anotar 12 ou 24 palavras em um pedaço de papel e depois transferir para uma placa de metal ou, talvez até pulou a etapa do papel. Essas palavras, que parecem simples demais e até demasiadamente arbitrárias, carregam a responsabilidade total sobre os fundos do usuário. Se o usuário perder essas palavras, perde o acesso ao bitcoin. Se alguém encontrá-las, pode mover todos os fundos.

E por mais familiar e trivial que esse processo seja hoje, ele nem sempre existiu. Houve um tempo em que guardar bitcoin era sinônimo de lidar com sequências hexadecimais longas, arquivos wallet.dat frágeis e backups pouco confiáveis. Não é a toa que vemos inúmeros casos de early adopters terem perdido os seus fundos na época precedente aos métodos modernos de armazenamento das chaves privadas. A BIP39 foi a proposta que transformou essa realidade, e entender como ela funciona por dentro é entender uma das ferramentas mais essenciais do ecossistema Bitcoin.

Antes de mergulhar na BIP39 propriamente dita, porém, vale recuar um passo e explicar o que é uma BIP, porque o próprio mecanismo pelo qual o Bitcoin evolui é parte fundamental dessa história.

1. O que É uma BIP

BIP é a sigla para Bitcoin Improvement Proposal, ou Proposta de Melhoria do Bitcoin. Trata-se de um documento técnico formal que descreve uma mudança, funcionalidade ou padrão proposto para o protocolo Bitcoin ou para o ecossistema ao seu redor. O conceito foi criado em 2011 pelo desenvolvedor Amir Taaki, que se inspirou no processo de melhoria da linguagem Python para propor algo semelhante no Bitcoin. A primeira BIP, a BIP 0001, descrevia o próprio processo de submissão e avaliação de propostas.

Como o Bitcoin é um sistema de código aberto sem coordenador central, não existe um diretor técnico que decide quais mudanças serão implementadas. As BIPs organizam a comunidade nessa ausência. Qualquer pessoa pode redigir uma proposta, submetê-la à lista de discussão de desenvolvedores e, se ela atender aos critérios formais, um editor atribuirá um número e a publicará no repositório oficial. A partir daí, a proposta passa por discussão pública, revisão técnica e, eventualmente, implementação voluntária pelos desenvolvedores de carteiras, nós e outros softwares.

Existem três categorias de BIPs, as BIPs de Standards Track propõem mudanças técnicas ao protocolo, como novos tipos de transação ou regras de consenso. As BIPs Informational fornecem diretrizes ou explicações sem exigir alterações de código. E as BIPs de Process, que descrevem mudanças nos processos da comunidade, como regras para ativação de soft forks. A BIP39 se enquadra na categoria Standards Track, especificamente na camada de aplicações, pois define um padrão que carteiras de Bitcoin implementam voluntariamente para melhorar a experiência do usuário sem alterar as regras de consenso da rede.

O número 39 não carrega nenhum significado especial. Foi simplesmente o trigésimo nono documento que atendeu aos critérios editoriais para publicação. Mas o impacto dessa proposta específica foi desproporcional ao seu número de ordem.

2. O Bitcoin Antes da BIP39

Para dimensionar o que a BIP39 resolveu, é preciso entender como era guardar bitcoin antes dela. Nos primeiros anos do Bitcoin, o software de referência já era o Bitcoin Core, que gerava chaves privadas aleatoriamente e as armazenava em um arquivo chamado wallet.dat (ainda hoje é possível usar este formato). Cada endereço de recebimento correspondia a uma chave privada independente, sem relação matemática com as demais. Por questões de privacidade, o software recomendava nunca reutilizar endereços, o que significava que novas chaves eram geradas regularmente.

O problema desse modelo era o backup. Como cada chave era independente, um backup do wallet.dat feito em janeiro não cobriria as chaves geradas em fevereiro. Se o disco rígido falhasse após gerar novos endereços, os fundos recebidos nesses endereços estariam perdidos para sempre, mesmo que o usuário tivesse uma cópia antiga do arquivo. Era necessário fazer backups todas as vezes após utilizar um endereço para recebimento, e qualquer descuido resultava em perda irreversível.

Havia alternativas manuais, como exportar chaves privadas individuais no formato WIF1 e anotá-las. Mas uma chave privada em hexadecimal se parece com: 5HueCGU8rMjxEXxiPuD5BDku4MkFqeZyd4dZ1jvhTVqvbTLvyTJ. Copiar essa sequência manualmente, sem errar um único caractere em meio a letras maiúsculas, minúsculas e números, era um convite ao desastre. Um caractere trocado e o backup se tornava inútil.

A BIP32, proposta por Pieter Wuille em 2012, deu o primeiro passo para resolver parte desse problema ao introduzir as carteiras hierárquicas determinísticas. Com a BIP32, uma única chave mestra permite derivar matematicamente todas as chaves filhas, eliminando a necessidade de backup individual. Porém, a chave mestra em si ainda era uma sequência hexadecimal extensa e propensa a erros de transcrição, era necessário algo mais humano.

3. A Proposta que Mudou Tudo

A BIP39 foi publicada em 10 de setembro de 2013, assinada por Marek Palatinus, Pavol Rusnak, Aaron Voisine e Sean Bowe. Os dois primeiros nomes são especialmente relevantes no ecossistema Bitcoin. Marek Palatinus, conhecido como “Slush”, é o criador do primeiro pool de mineração de Bitcoin da história, o Slush Pool, hoje rebatizado como Braiins Pool. Pavol Rusnak, conhecido como “Stick”, é cofundador da Trezor junto com Palatinus. Não é coincidência que a BIP39 tenha nascido das mentes por trás da primeira hardware wallet do mercado. Eles estavam construindo um dispositivo físico para armazenar bitcoin com segurança e perceberam que forçar o usuário a lidar com sequências hexadecimais em uma tela minúscula era inviável.

A proposta é descrita formalmente como “Mnemonic code for generating deterministic keys”, ou código mnemônico para geração de chaves determinísticas. Seu objetivo é traduzir entropia binária, aquela sequência de zeros e uns que os computadores entendem, em palavras legíveis por humanos, que possam ser anotadas, verificadas e restauradas com confiabilidade e comodidade.

A BIP39 consiste em duas partes, a primeira descreve como gerar a frase mnemônica a partir da entropia. A segunda descreve como converter essa frase mnemônica em uma seed binária de 512 bits, que então alimenta o sistema de derivação de chaves da BIP32. Essas duas etapas são independentes entre si, o que confere flexibilidade ao padrão.

4. Da Entropia às Palavras

O processo começa com a geração de entropia, que nada mais é do que um número verdadeiramente aleatório. E essa é a etapa mais crítica de todas, porque nenhuma das camadas que virão a seguir, nem o checksum, nem a wordlist, nem o PBKDF22, consegue compensar uma entropia fraca.

Se a fonte de aleatoriedade for previsível ou enviesada, as 12 ou 24 palavras resultantes terão a aparência de segurança mas sem ela de fato. Tudo que a BIP39 faz é codificar e derivar a partir dessa entropia inicial. Se a fundação for ruim, o edifício inteiro desmorona, por mais sofisticada que seja a arquitetura acima dela.

Para quem quer entender em profundidade o que torna uma fonte de entropia confiável e por que essa distinção é a diferença entre soberania real e ilusão de segurança, publiquei um artigo dedicado ao tema que recomendo como leitura complementar a este, Te Explicando a Entropia.

A BIP39 aceita entropia de 128 a 256 bits, em incrementos de 32 bits, resultando nos tamanhos possíveis de 128, 160, 192, 224 ou 256 bits. A configuração mais comum em carteiras é 128 bits para frases de 12 palavras e 256 bits para frases de 24 palavras. Vamos usar o exemplo de 128 bits para manter a explicação concreta.

4.1 Geração da Entropia

O primeiro passo é gerar 128 bits de dados aleatórios. Isso pode ser feito por um gerador de números pseudoaleatórios criptograficamente seguro, como o CSPRNG3 do sistema operacional, ou por métodos físicos como lançamento de dados ou moedas. Em binário, 128 bits se parecem com uma sequência de 128 zeros e uns:

11010011 10110010 01110101 10011010 01101110 00011101 11001010 10010111 10001011 01011100 00111010 10101111 01101000 00010101 11110010 10110001Essa sequência é o coração de toda a carteira. Tudo que vem depois é derivação determinística. Se essa sequência for reproduzida, todas as chaves, endereços e fundos podem ser reconstruídos.

4.2 Cálculo do Checksum

Após gerar a entropia, o próximo passo é calcular um checksum que será anexado ao final. O checksum serve como verificação de integridade, permitindo que o software detecte erros de transcrição quando o usuário digitar a frase para restaurar a carteira.

Primeiro aplica-se a função SHA-2564 sobre os bytes da entropia e extrai-se do hash resultante um número de bits proporcional ao tamanho da entropia original, na razão de 1 bit de checksum para cada 32 bits de entropia. Uma entropia de 128 bits produz um checksum de 4 bits. Uma entropia de 256 bits produz um checksum de 8 bits. Esses bits de checksum são então concatenados ao final da sequência original de entropia. No caso de 128 bits, passamos de 128 para 132 bits totais.

4.3 Divisão em Grupos de 11 Bits

Aqui entra a razão pela qual a wordlist tem exatamente 2048 palavras. O número 2048 é igual a 2¹¹. Isso significa que com 11 bits é possível representar qualquer número de 0 a 2047, o que corresponde perfeitamente ao índice de cada palavra na lista.

Os 132 bits resultantes são divididos em grupos de 11 bits cada. No caso de 128 bits de entropia, temos 132/11 = 12 grupos, que resultarão em 12 palavras. A relação completa entre entropia e número de palavras segue este padrão:

128 bits de entropia + 4 bits de checksum = 132 bits = 12 palavras

160 bits de entropia + 5 bits de checksum = 165 bits = 15 palavras

192 bits de entropia + 6 bits de checksum = 198 bits = 18 palavras

224 bits de entropia + 7 bits de checksum = 231 bits = 21 palavras

256 bits de entropia + 8 bits de checksum = 264 bits = 24 palavras

A fórmula é simples. O número de palavras é igual ao total de bits dividido por 11. O total de bits é a entropia somada ao checksum. E o checksum é a entropia dividida por 32.

4.4 Mapeamento para a Wordlist

Cada grupo de 11 bits é convertido em um número decimal de 0 a 2047 e usado como índice na wordlist. A lista começa com “abandon” no índice 0 e termina com “zoo” no índice 2047. O resultado é uma sequência ordenada de palavras que codifica toda a entropia original mais o checksum.

Um detalhe relevante é que a ordem das palavras importa. “abandon ability able” representa uma entropia completamente diferente de “able ability abandon”. Trocar a posição de uma única palavra altera radicalmente a carteira resultante.

5. A Wordlist e Suas Propriedades

A wordlist da BIP39 foi projetada com critérios rigorosos que vão muito além de simplesmente escolher 2048 palavras de um dicionário. A especificação define que uma wordlist ideal deve atender a várias características.

A primeira e mais conhecida é que as quatro primeiras letras de cada palavra são únicas em toda a lista. Isso significa que “abandon” é a única palavra que começa com “aban”, “ability” é a única que começa com “abil”, e assim por diante. Essa propriedade permite que softwares de carteira identifiquem a palavra completa após o usuário digitar apenas quatro caracteres, acelerando o processo de restauração e reduzindo erros.

Para palavras com menos de quatro letras, como “add”, a própria palavra completa funciona como identificador, já que não há outra palavra que comece com “add” na lista. A palavra “addict” existe na lista, mas seria identificada por “addi”.

A segunda característica é a exclusão de palavras semelhantes. Pares como “build” e “built”, “woman” e “women”, ou “quick” e “quickly” foram deliberadamente evitados. Essas palavras não apenas dificultam a memorização, mas também aumentam a chance de erros de transcrição e tornam a detecção de erros mais complexa.

A terceira característica é que a lista é ordenada alfabeticamente. Isso não é um mero detalhe estético. A ordenação permite que implementações usem busca binária em vez de busca linear5, otimizando a performance em dispositivos com recursos limitados, como hardware wallets.

A wordlist principal é em inglês, e a grande maioria das carteiras que implementam BIP39 utiliza exclusivamente essa lista. A especificação permite wordlists em outros idiomas, e existem listas oficiais em japonês, espanhol, francês, italiano, coreano, chinês simplificado, chinês tradicional e tcheco. No entanto, a própria BIP39 desencoraja o uso de listas não inglesas por questões de compatibilidade. Se um usuário gera uma frase em japonês e tenta restaurá-la em uma carteira que só suporta a lista em inglês, a restauração falha.

6. A Última Palavra e o Checksum

Uma dúvida frequente entre quem estuda a BIP39 é sobre a última palavra da frase. Se tentarmos gerar uma frase manualmente, escolhendo 12 palavras aleatórias da lista, provavelmente falharemos. A razão é que a última palavra não é inteiramente livre. Ela contém os bits do checksum.

No caso de uma frase de 12 palavras, os últimos 4 bits da última palavra correspondem ao checksum SHA-256 da entropia original. Isso significa que das 2048 palavras possíveis para a última posição, apenas cerca de 2048/16 = 128 são válidas para uma dada sequência de 11 palavras anteriores. Na prática, o software calcula quais palavras finais produziriam um checksum válido.

Essa restrição tem uma consequência importante na segurança. Uma frase de 12 palavras não oferece 132 bits de segurança, mas sim 128 bits, pois os 4 bits do checksum são determinísticos e não acrescentam entropia. De modo similar, uma frase de 24 palavras oferece 256 bits de segurança, não 264, pelos mesmos 8 bits de checksum que são derivados e não aleatórios.

Mesmo assim, 128 bits de segurança representam um espaço de combinações astronômico. São 2¹²⁸ possibilidades, ou aproximadamente 3,4 × 10³⁸. Para colocar em perspectiva, o número estimado de átomos no universo observável é da ordem de 10⁸⁰. Uma frase de 24 palavras com 256 bits de segurança alcança combinações na ordem de 10⁷⁷, tornando ataques de força bruta inviáveis com qualquer tecnologia existente ou previsível.

7. Da Frase Mnemônica à Seed Binária

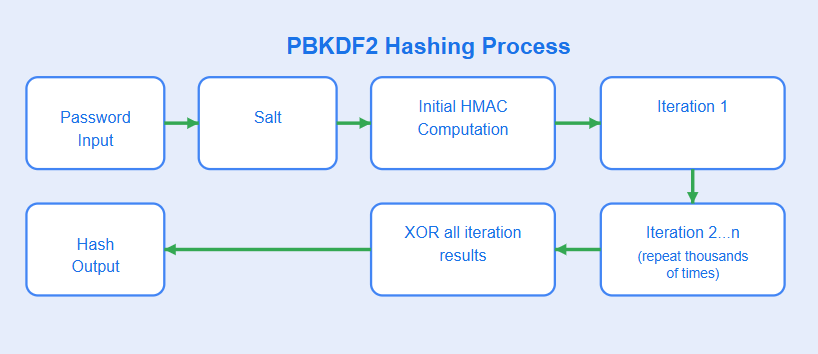

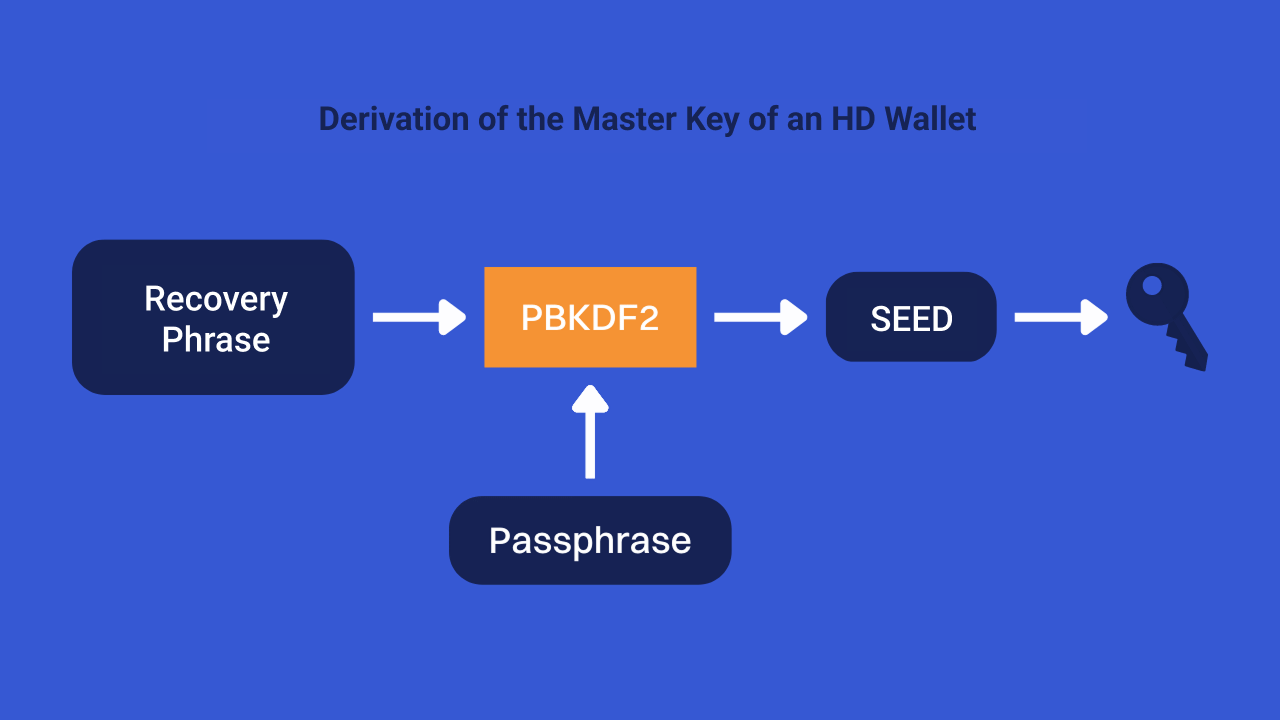

Depois que as palavras são geradas, entra a segunda parte da BIP39, que é a conversão do mnemônico em uma seed binária de 512 bits. Essa etapa utiliza a função PBKDF2, uma função de derivação de chave baseada em senha que faz parte do padrão PKCS #5.

O processo funciona da seguinte maneira. A frase mnemônica inteira, como uma string de texto normalizada em UTF-8 NFKD6, é usada como senha. O salt7 é formado pela string fixa “mnemonic” concatenada com uma passphrase opcional definida pelo usuário. Se o usuário não definir passphrase, o salt é simplesmente a string “mnemonic”. A função PBKDF2 aplica HMAC-SHA5128 iterativamente 2048 vezes sobre esses inputs e produz uma saída de 512 bits, que é a seed final.

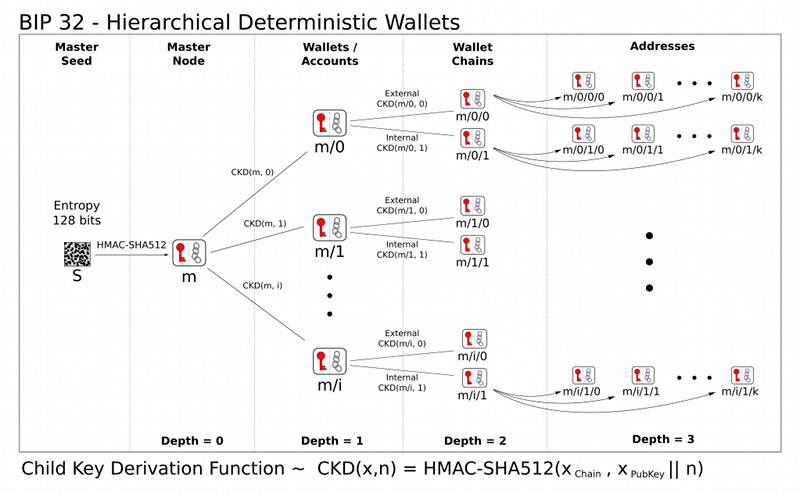

Essa seed de 512 bits é então utilizada como input para a BIP32, gerando a chave mestra estendida a partir da qual toda a árvore hierárquica de chaves da carteira é derivada.

As 2048 iterações do PBKDF2 existem com um propósito específico. Elas tornam o processo de derivação intencionalmente lento, aumentando o custo computacional de ataques de força bruta. Um atacante que tentasse testar todas as combinações possíveis de frases mnemônicas precisaria executar o PBKDF2 completo para cada tentativa, multiplicando o tempo necessário por 2048 em comparação a um hash simples.

7.1 A Passphrase Opcional

A passphrase merece uma seção dedicada porque ela é simultaneamente uma das funcionalidades mais poderosas e mais perigosas da BIP39. Muitos usuários a ignoram por não entenderem seu funcionamento. Outros a implementam sem compreender os riscos. Ambas as situações podem custar caro.

Tecnicamente, a passphrase funciona como um componente adicional do salt na função PBKDF2. Quando o usuário define uma passphrase, o salt passa de “mnemonic” para “mnemonic” + passphrase. Essa alteração, por menor que pareça, produz uma seed de 512 bits completamente diferente. A mesma frase de 12 palavras com a passphrase “bitcoin” gera um conjunto de chaves totalmente distinto do que geraria com a passphrase “satoshi” ou sem passphrase alguma. Não se trata de uma variação sutil. São carteiras inteiramente separadas, sem nenhuma relação matemática entre si.

Uma propriedade fundamental da passphrase é que qualquer string é válida. Não existe passphrase “incorreta” do ponto de vista do protocolo. Se você digitar “minha senha_123 *#” ao restaurar uma carteira, o software não retornará um erro. Ele simplesmente abrirá a carteira correspondente àquela combinação de mnemônico + passphrase. Se essa carteira nunca recebeu fundos, ela estará vazia, e o usuário pode concluir erroneamente que suas palavras estão erradas, quando na verdade o que está errado é a passphrase. Essa ausência de validação é intencional, conforme veremos a seguir.

O cenário mais discutido para o uso de passphrases é a negação plausível, frequentemente descrita no contexto do chamado “ataque de chave de cinco dólares”. Nesse cenário, um agressor não tenta quebrar a criptografia da carteira, mas sim coagir fisicamente o dono a entregar o acesso.

A passphrase permite criar camadas de proteção. O usuário mantém uma quantia modesta na carteira sem passphrase e os fundos principais em uma ou mais carteiras protegidas por passphrases diferentes. Se forçado a revelar suas 12 palavras, ele entrega a frase mnemônica. O agressor encontra a carteira com uma quantia plausível e não tem como provar que existem outras carteiras escondidas, porque não há indicação técnica de que uma passphrase foi utilizada. Cada passphrase gera uma carteira válida, e a ausência de passphrase também gera uma carteira válida. Não existe forma de distinguir de fora.

Na prática, esse modelo pode ser estendido a múltiplas camadas. Uma carteira sem passphrase para gastos cotidianos. Uma carteira com uma passphrase simples, contendo um valor intermediário, que pode ser sacrificada sob pressão extrema. E uma terceira carteira com uma passphrase robusta, onde reside o patrimônio principal. A quantidade de camadas é ilimitada, pois cada passphrase única cria uma carteira independente.

Dito isso, a passphrase introduz um risco simétrico e grave. Se o usuário esquecer a passphrase, não existe mecanismo de recuperação. A frase mnemônica sozinha restaurará apenas a carteira sem passphrase. Os fundos protegidos pela passphrase esquecida se tornam permanentemente inacessíveis. Diferente de uma senha de email, que pode ser redefinida, a passphrase é parte da derivação criptográfica. Ninguém pode resetá-la porque ninguém a armazena. Ela existe apenas na memória do usuário e em qualquer backup que ele tenha feito.

Essa realidade exige disciplina no gerenciamento. A passphrase deve ser armazenada separadamente da frase mnemônica. Se ambas estiverem no mesmo local, um atacante que encontre o backup terá acesso completo, anulando o propósito da camada extra. A recomendação é guardar o mnemônico em um local e a passphrase em outro, idealmente em meios resistentes ao tempo e ao fogo, como placas metálicas. Algumas hardware wallets, como as Coldcard, permitem salvar passphrases de forma cifrada em cartão microSD, oferecendo uma camada intermediária entre a segurança e a praticidade.

Outro ponto frequentemente negligenciado é que a complexidade da passphrase importa. Se um atacante obtiver a frase mnemônica e souber que o usuário utiliza passphrase, ele pode tentar ataques de força bruta sobre a passphrase. Uma passphrase de uma única palavra do dicionário oferece proteção insuficiente.

As 2048 iterações do PBKDF2 adicionam custo computacional, mas não o suficiente para resistir a ataques com hardware dedicado se a passphrase for fraca. Passphrases com menos de 10 caracteres e sem complexidade são vulneráveis. O ideal é uma frase longa, que misture palavras sem relação óbvia entre si, combinando idiomas ou incluindo caracteres especiais, mas que o usuário consiga reproduzir fielmente quando necessário.

Por fim, é crucial não confundir a passphrase BIP39 com a senha de acesso ao aplicativo da carteira. São coisas fundamentalmente diferentes. A senha do aplicativo protege o arquivo local no dispositivo. A passphrase BIP39 altera a própria derivação das chaves. Trocar a senha do aplicativo não muda os endereços nem os fundos. Trocar a passphrase BIP39 gera uma carteira completamente nova.

8. BIP39 Não É Unanimidade

A BIP39 é amplamente adotada e funciona bem na prática, mas não é unanimidade entre os desenvolvedores. A própria página de comentários da BIP39 no repositório oficial carrega a nota “unanimously discourage for implementation”, o que pode surpreender quem a considera um padrão consolidado. Essa ressalva merece ser compreendida em profundidade, porque as críticas não são triviais e revelam tensões de design que todo usuário de Bitcoin deveria conhecer.

8.1 O Problema do Versionamento

A crítica mais contundente à BIP39, e a que mais consequências práticas gera, é a ausência de um número de versão na frase mnemônica. Uma frase BIP39 de 12 palavras codifica apenas a entropia e o checksum. Ela não carrega nenhuma informação sobre como as chaves devem ser derivadas a partir da seed resultante.

Na prática, isso significa que saber as 12 ou 24 palavras não é suficiente para restaurar uma carteira. O usuário também precisa saber qual derivation path9 foi utilizado. Uma mesma seed pode gerar endereços Legacy pelo padrão BIP44, endereços SegWit pelo BIP49, endereços Native SegWit pelo BIP84, ou endereços Taproot pelo BIP86. Se o software de restauração não souber qual caminho de derivação aplicar, ele pode varrer os caminhos mais comuns e mostrar os fundos, ou pode simplesmente exibir uma carteira vazia, levando o usuário ao pânico.

A BIP43 tenta resolver isso sugerindo que carteiras testem vários caminhos de derivação, mas isso é um paliativo, não uma solução. Conforme novas BIPs introduzem novos derivation paths no futuro, carteiras antigas podem não saber que esses caminhos existem, e fundos podem parecer desaparecer simplesmente porque o software de restauração não tentou o caminho correto.

8.2 A Dependência da Wordlist

A segunda crítica relevante é a relação contraditória que a BIP39 mantém com sua wordlist. Por um lado, a derivação da seed via PBKDF2 não depende da wordlist. A frase mnemônica é usada como string de texto na função de derivação, o que significa que, em teoria, qualquer sequência de palavras funcionaria. Por outro lado, o cálculo do checksum depende inteiramente da wordlist, porque é necessário converter as palavras de volta em bits para verificar a integridade.

Essa inconsistência foi apontada pela equipe do Electrum desde cedo. Se a derivação da seed é independente da wordlist, por que o checksum não poderia ser também? A consequência prática é que a wordlist se torna infraestrutura crítica. Se, por hipótese, a wordlist inglesa da BIP39 se perdesse no futuro, a seed ainda poderia ser derivada a partir das palavras, mas o checksum não poderia ser verificado. Além disso, o fato de a BIP39 propor uma wordlist por idioma agrava o problema de portabilidade. Uma frase gerada com a wordlist em japonês é incompatível com carteiras que só suportam a lista em inglês.

8.3 O Caminho Alternativo do Electrum

Thomas Voegtlin, criador do Electrum e um dos desenvolvedores mais antigos do ecossistema Bitcoin, optou conscientemente por não implementar a BIP39. A decisão não foi acidental nem por desconhecimento, já que o Electrum existia dois anos antes da BIP39, e o próprio Voegtlin já utilizava um sistema de 12 palavras antes que o padrão fosse proposto.

A partir da versão 2.0, o Electrum implementou seu próprio Seed Version System. Nesse sistema, a derivação de chaves e endereços é feita a partir de um hash da frase em UTF-8 normalizado, sem nenhuma dependência de uma wordlist fixa. O checksum é substituído por um prefixo de versão embutido no hash da seed. Quando o Electrum gera uma frase, ele testa candidatos até encontrar um cujo hash comece com um prefixo específico que codifica o tipo de carteira e o derivation path adequado.

Esse design resolve elegantemente os dois problemas anteriores. Primeiro, a frase carrega a informação de versão consigo, então o software sempre sabe como derivar as chaves, mesmo décadas no futuro. Segundo, não há dependência de wordlist para nenhuma etapa do processo. A wordlist é usada apenas para conveniência humana na geração das palavras, mas não participa de nenhum cálculo criptográfico. Se a wordlist se perder, qualquer pessoa que tenha as palavras anotadas ainda pode reconstruir completamente a carteira.

O custo dessa abordagem é a incompatibilidade. Uma seed do Electrum não pode ser restaurada em uma Trezor ou Ledger sem procedimentos manuais. E inversamente, o Electrum permite importar seeds BIP39, mas não as gera. Essa fragmentação incomoda muitos usuários, que se veem obrigados a entender diferenças técnicas que idealmente deveriam ser transparentes. Para quem valoriza a interoperabilidade imediata entre carteiras, a BIP39 vence. Para quem prioriza robustez a longo prazo e independência de wordlists, o modelo do Electrum tem argumentos sólidos.

8.4 Outros Caminhos Possíveis

Vale mencionar que a BIP39 e o Electrum não são as únicas abordagens. A Lightning Labs desenvolveu o AEZEED, um formato versionado que, além de codificar a entropia e a versão, inclui um timestamp de nascimento da carteira. Esse timestamp permite que o software saiba a partir de qual bloco da blockchain precisa escanear para encontrar transações, eliminando a necessidade de varrer toda a cadeia durante a restauração. Nenhuma outra implementação de Lightning adotou o AEZEED, e ele permanece específico do LND, mas o conceito demonstra que há espaço para evolução além dos modelos atuais.

Apesar de todas essas ressalvas, a adoção da BIP39 é massiva e provavelmente irreversível no horizonte prático. Trezor, Ledger, Coldcard, BitBox, Blue Wallet, Sparrow e praticamente todas as carteiras modernas implementam o padrão. A interoperabilidade que ela proporcionou, permitindo que um usuário gere uma seed em uma Trezor e a restaure em uma Sparrow, é um dos pilares da soberania individual no Bitcoin. As críticas são válidas e merecem ser compreendidas, mas não invalidam o enorme avanço que a BIP39 representou em relação ao cenário que existia antes dela.

9. Considerações Finais

A BIP39 é uma daquelas inovações que parecem óbvias em retrospecto, mas que exigiram visão clara de um problema real. Antes dela, guardar bitcoin com segurança era uma habilidade técnica. Depois dela, tornou-se algo acessível a qualquer pessoa disposta a anotar palavras em um papel e guardá-lo com cuidado.

Entender como ela funciona por dentro, desde a geração da entropia até a derivação da seed via PBKDF2, não é apenas curiosidade técnica. É conhecimento que fundamenta a confiança no sistema. Quando você sabe que suas 12 palavras codificam 128 bits de entropia verificada por checksum SHA-256, mapeada para uma lista curada de 2048 palavras com propriedades específicas, e que essa frase alimenta uma função de derivação com 2048 iterações para produzir uma seed de 512 bits, a sensação de “confiar em 12 palavras” deixa de ser um ato de fé e passa a ser uma decisão informada.

O Bitcoin evolui de forma lenta e deliberada justamente porque cada camada precisa funcionar com essa precisão. A BIP39 é uma dessas camadas, construída para que seres humanos possam interagir com criptografia de alta segurança usando apenas palavras.

Compre Bitcoin sem Burocracia

Se você chegou até aqui entendendo a engenharia por trás das 12 palavras, já sabe que autocustódia começa com a geração de uma carteira, e que a qualidade dessa experiência define o nível de soberania que o usuário de fato exerce.

A carteira da SATSfaction é não custodial e suporta Bitcoin onchain, Lightning Network (cusotdial) e Liquid Network, incluindo ativos como DEPIX e USDT. Isso significa que as chaves são suas desde o primeiro momento, seguindo o padrão que acabamos de dissecar neste artigo. Você gera sua seed, anota suas palavras e tem controle total sobre seus fundos.

A plataforma opera sem KYC, permitindo que você compre bitcoin de forma direta, sem enviar documentos nem esperar aprovações. São 3.419 mensagens na aba de feedbacks no grupo do Telegram de quem já usa o serviço no dia a dia. Para quem quer acumular de forma recorrente, há conversões automáticas configuráveis por preço-alvo, intervalo de tempo ou saldo acumulado.

Saque quando quiser, sem restrições. Acesse em https://satsfaction.app

Blindagem Patrimonial com Bitcoin

Entender como funciona uma seed é o primeiro passo. Implementar autocustódia com segurança profissional para proteger patrimônio relevante é outro nível. A BetterMoney é uma consultoria de blindagem patrimonial com Bitcoin onde atuo como especialista de autocustódia, e o trabalho vai muito além de ensinar alguém a anotar 12 palavras.

Para famílias de alto patrimônio, a implementação envolve setups de singlesig e multisig profissionais, com protocolos de herança estruturados para garantir que os fundos permaneçam acessíveis em caso de imprevistos. Não é curso, não é consultoria genérica. É implementação feita junto com o cliente, do diagnóstico ao setup completo, em até 60 dias.

A sessão de diagnóstico inicial dura 1 hora, custa R$2.000 e é abatida do valor do projeto caso o cliente decida seguir com a implementação completa. Se o tema deste artigo despertou perguntas sobre como proteger seus fundos de forma profissional, esse é o próximo passo.

Agende sua sessão em https://bettermoney.com.br

É um formato de codificação de chave privada utilizado no Bitcoin para facilitar a exportação e importação entre carteiras, apresentando-se como uma string base58 que começa com “5”, “K” ou “L”. Ele não é criptografado, mas inclui verificação por checksum para evitar erros de digitação, sendo projetado para facilitar a transferência de chaves.

É um algoritmo fundamental para segurança, projetado para transformar senhas em chaves criptográficas fortes através da aplicação repetida de funções hash (como HMAC-SHA256) combinadas com um salt. Ao aumentar o custo computacional, ele torna ataques de força bruta extremamente lentos e ineficientes.

É um algoritmo que produz sequências de números com alto nível de imprevisibilidade e aleatoriedade, sendo adequado para aplicações de segurança como criptografia, geração de chaves e nonces. Diferente dos PRNGs (Geradores de Números Pseudoaleatórios) comuns, eles resistem à análise de atacantes, garantindo que partes da sequência anterior não revelem estados futuros.

É uma função hash criptográfica amplamente utilizada que gera uma assinatura digital única e de tamanho fixo de 64 caracteres hexadecimais para dados de qualquer tamanho.

Busca linear percorre a lista palavra por palavra desde o início até encontrar a desejada, o que em uma lista de 2048 palavras pode exigir até 2048 comparações no pior caso. Busca binária começa pelo meio da lista e, a cada comparação, elimina metade das opções restantes, encontrando qualquer palavra em no máximo 11 comparações. Isso só funciona porque a lista está em ordem alfabética.

É um processo de normalização de caracteres Unicode que transforma caracteres "compostos" em seus componentes básicos de forma compatível.

É uma sequência de dados aleatórios adicionada a uma senha antes de ela passar por uma função de hashing.

É um algoritmo criptográfico que garante a integridade e a autenticidade de mensagens, combinando uma chave secreta com a função hash SHA-512. Ele produz uma assinatura única de 512 bits.

O derivation path (caminho de derivação) no Bitcoin é uma sequência hierárquica baseada no padrão BIP32/BIP44 que define como carteiras determinísticas (HD Wallets) geram chaves privadas e endereços a partir de uma única frase de recuperação (seed). Ele funciona como instruções de navegação para localizar endereços específicos (ex: m/84'/0'/0'/0/0).

Fantástico conteúdo